Сообщение Re[2]: Как расшарить VPN из виртуалки на хост? от 26.01.2019 8:03

Изменено 26.01.2019 8:11 Артём

Re[2]: Как расшарить VPN из виртуалки на хост?

Здравствуйте, aik, Вы писали:

aik>Сделай сначала домашнюю работу. Хост пингует роутер? Виртуалка пингует роутер хотя бы? Мобила в той же сетке пингует хост или виртуалку? Что показывает tcpdump в виртуалке и в хосте, когда они друг друга пингуют? Файрфолы выключены на хосте и виртуалке?

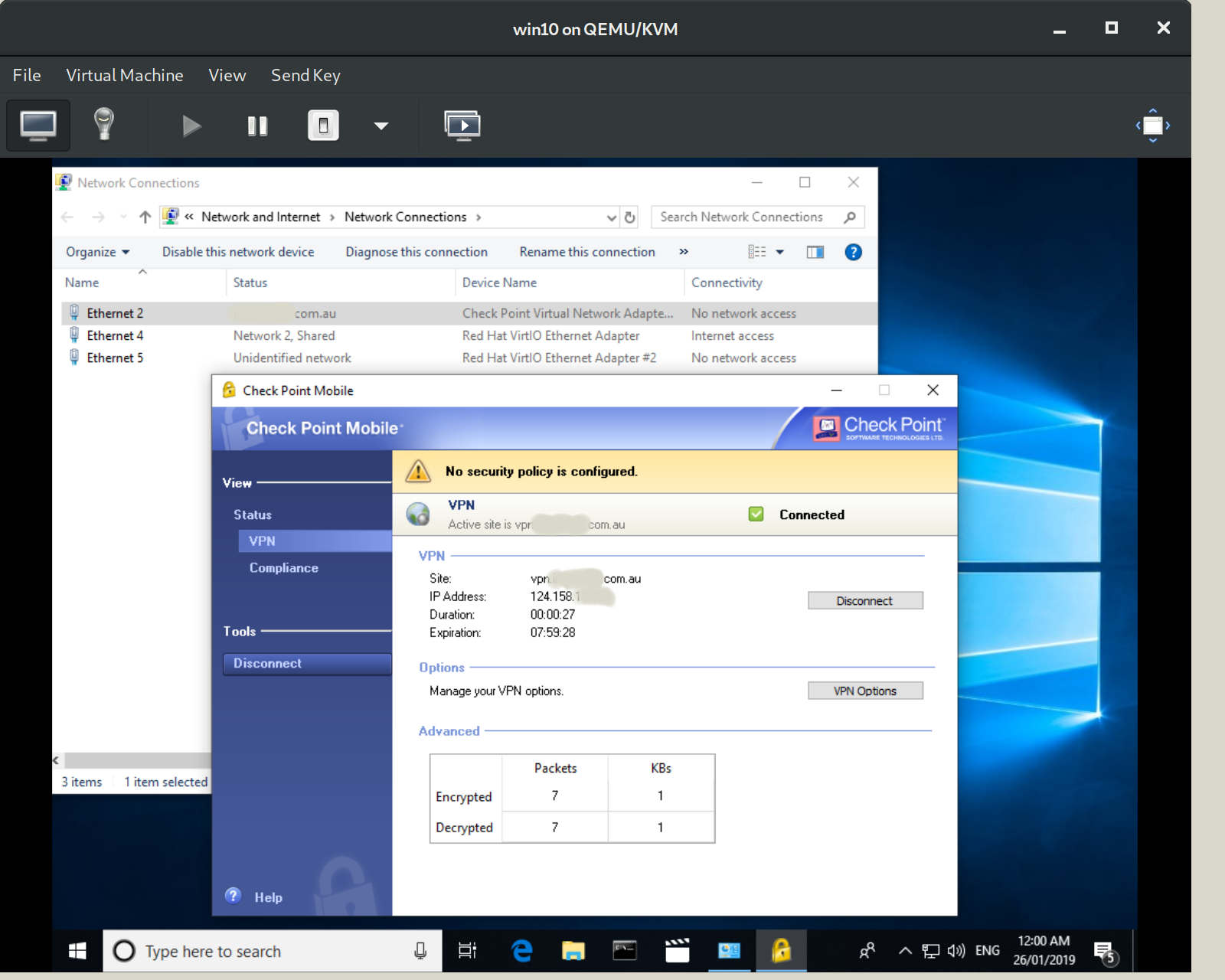

Виртуалка в KVM. У неё 2 сетевых интерфейса:

1) Host device enp3s0: macvtap source mode: VEPA device model: virtio — это бридж в домашнюю сетку, через него виртуалка видит мою домашнюю сетку и домашний роутер, ходит в интернет

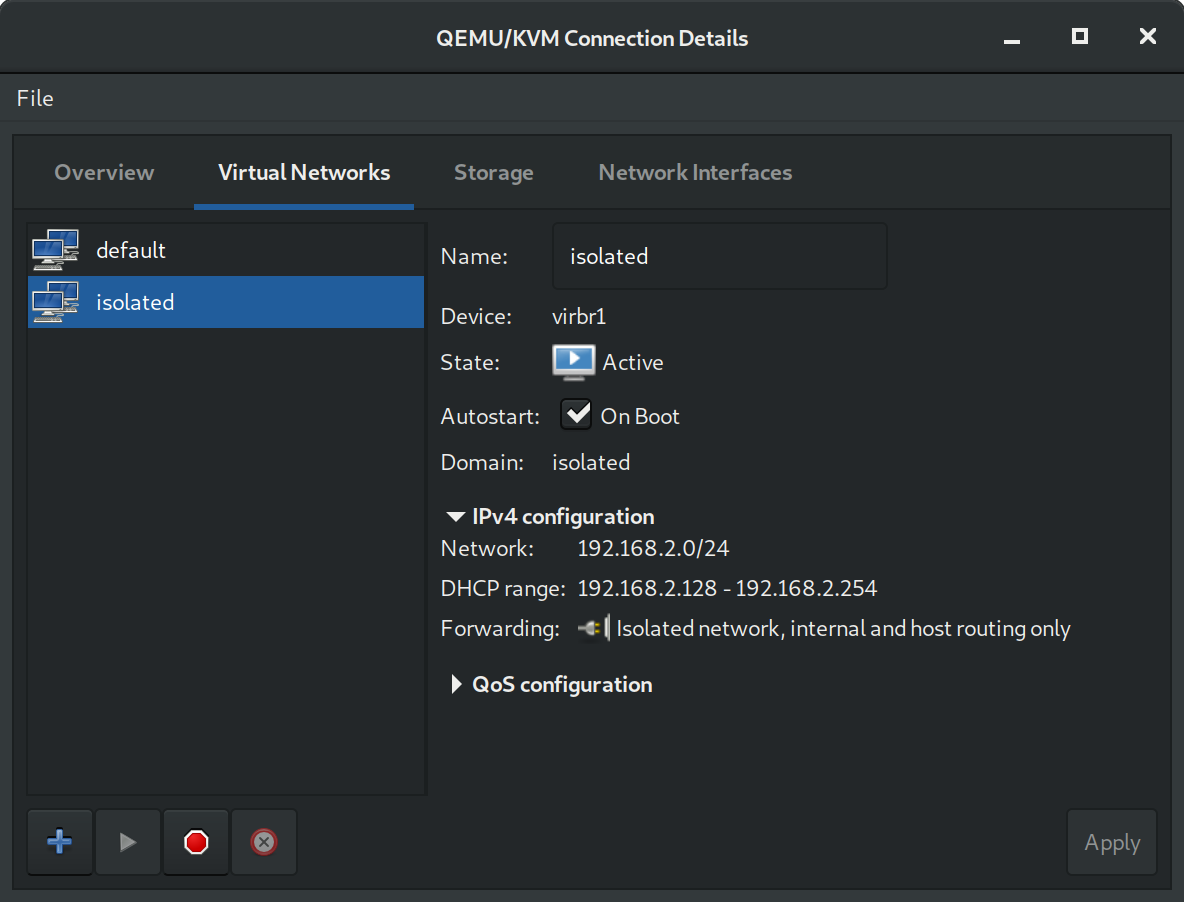

2) Virtual network 'isolated': isolated network, internal and host routing only, virtio — это "host only"- с него виртуалка получает адрес 192.168.2.140 и в нём видит хост как 192.168.2.1. Хост видит виртуалку под 192.168.2.140, ходить к ней в шаренные папки и изменять там файлы (а виртуалка- к хосту в ssh и шары upnp).

У виртуалки внутри видно 3 сетки: указанные 2 интерфейса и интерфейс VPN. Для начала я пытаюсь поменять ролями на 'isolated': чтобы виртуалка выступала в роли NAT, а хост- в роли клиента. Но такой запрос в гугл выдаёт не то, что мне надо.

aik>Сделай сначала домашнюю работу. Хост пингует роутер? Виртуалка пингует роутер хотя бы? Мобила в той же сетке пингует хост или виртуалку? Что показывает tcpdump в виртуалке и в хосте, когда они друг друга пингуют? Файрфолы выключены на хосте и виртуалке?

Виртуалка в KVM. У неё 2 сетевых интерфейса:

1) Host device enp3s0: macvtap source mode: VEPA device model: virtio — это бридж в домашнюю сетку, через него виртуалка видит мою домашнюю сетку и домашний роутер, ходит в интернет

2) Virtual network 'isolated': isolated network, internal and host routing only, virtio — это "host only"- с него виртуалка получает адрес 192.168.2.140 и в нём видит хост как 192.168.2.1. Хост видит виртуалку под 192.168.2.140, ходить к ней в шаренные папки и изменять там файлы (а виртуалка- к хосту в ssh и шары upnp).

У виртуалки внутри видно 3 сетки: указанные 2 интерфейса и интерфейс VPN. Для начала я пытаюсь поменять ролями на 'isolated': чтобы виртуалка выступала в роли NAT, а хост- в роли клиента. Но такой запрос в гугл выдаёт не то, что мне надо.

| Guest | |

| |

| Isolated network | |

| |

Re[2]: Как расшарить VPN из виртуалки на хост?

Здравствуйте, aik, Вы писали:

aik>Сделай сначала домашнюю работу. Хост пингует роутер? Виртуалка пингует роутер хотя бы? Мобила в той же сетке пингует хост или виртуалку? Что показывает tcpdump в виртуалке и в хосте, когда они друг друга пингуют? Файрфолы выключены на хосте и виртуалке?

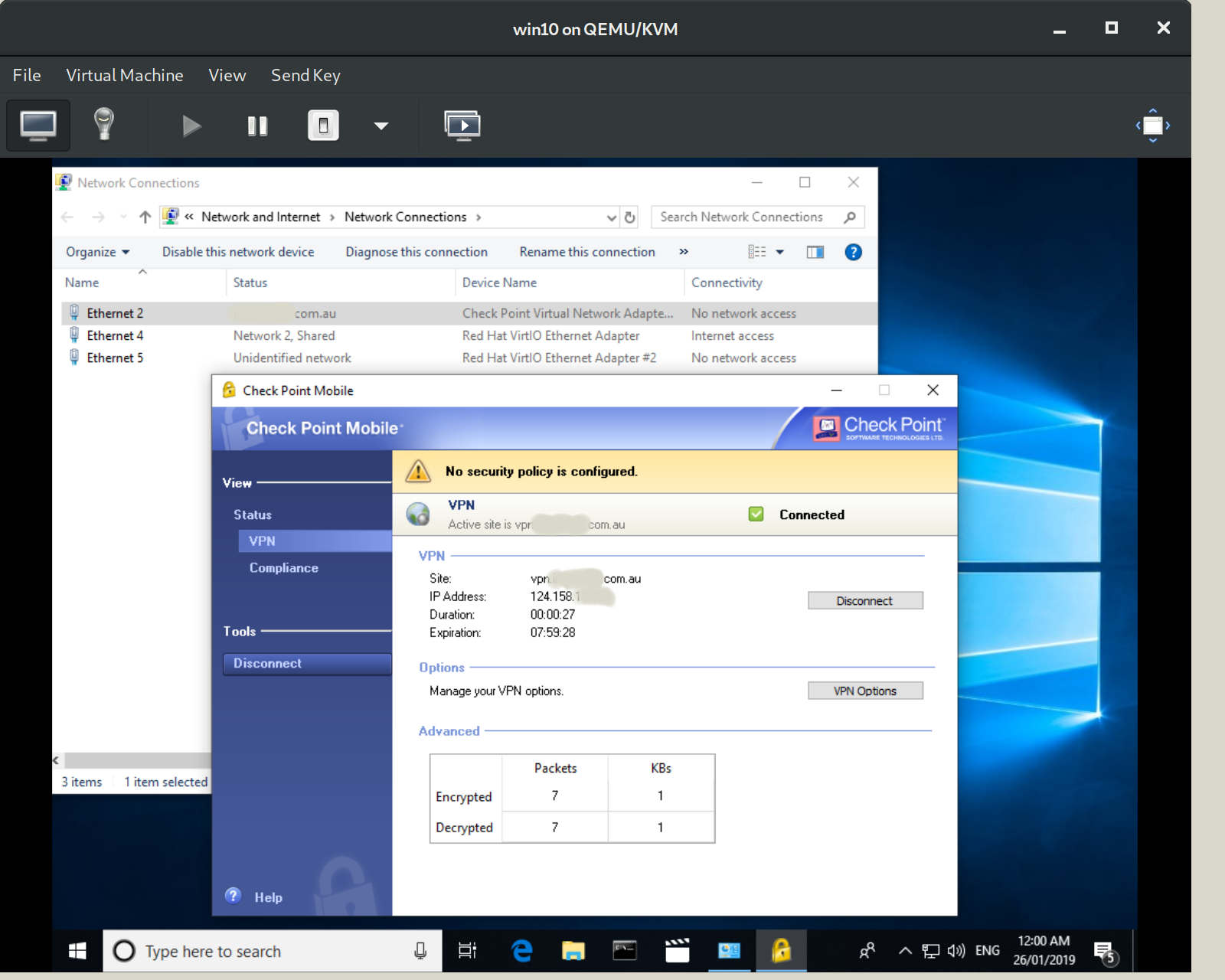

Виртуалка в KVM. У неё 2 сетевых интерфейса:

1) Host device enp3s0: macvtap source mode: VEPA device model: virtio — это бридж в домашнюю сетку, через него виртуалка видит мою домашнюю сетку и домашний роутер, ходит в интернет, видит пачку dlna устройств домашних

2) Virtual network 'isolated': isolated network, internal and host routing only, virtio — это "host only"- с него виртуалка получает адрес 192.168.2.140 и в нём видит хост как 192.168.2.1. Хост видит виртуалку под 192.168.2.140, ходить к ней в шаренные папки и изменять там файлы (а виртуалка- к хосту в ssh и шары upnp).

У виртуалки внутри видно 3 сетки: указанные 2 интерфейса и интерфейс VPN. Для начала я пытаюсь поменять ролями на 'isolated': чтобы виртуалка выступала в роли NAT, а хост- в роли клиента. Но такой запрос в гугл выдаёт не то, что мне надо.

aik>Сделай сначала домашнюю работу. Хост пингует роутер? Виртуалка пингует роутер хотя бы? Мобила в той же сетке пингует хост или виртуалку? Что показывает tcpdump в виртуалке и в хосте, когда они друг друга пингуют? Файрфолы выключены на хосте и виртуалке?

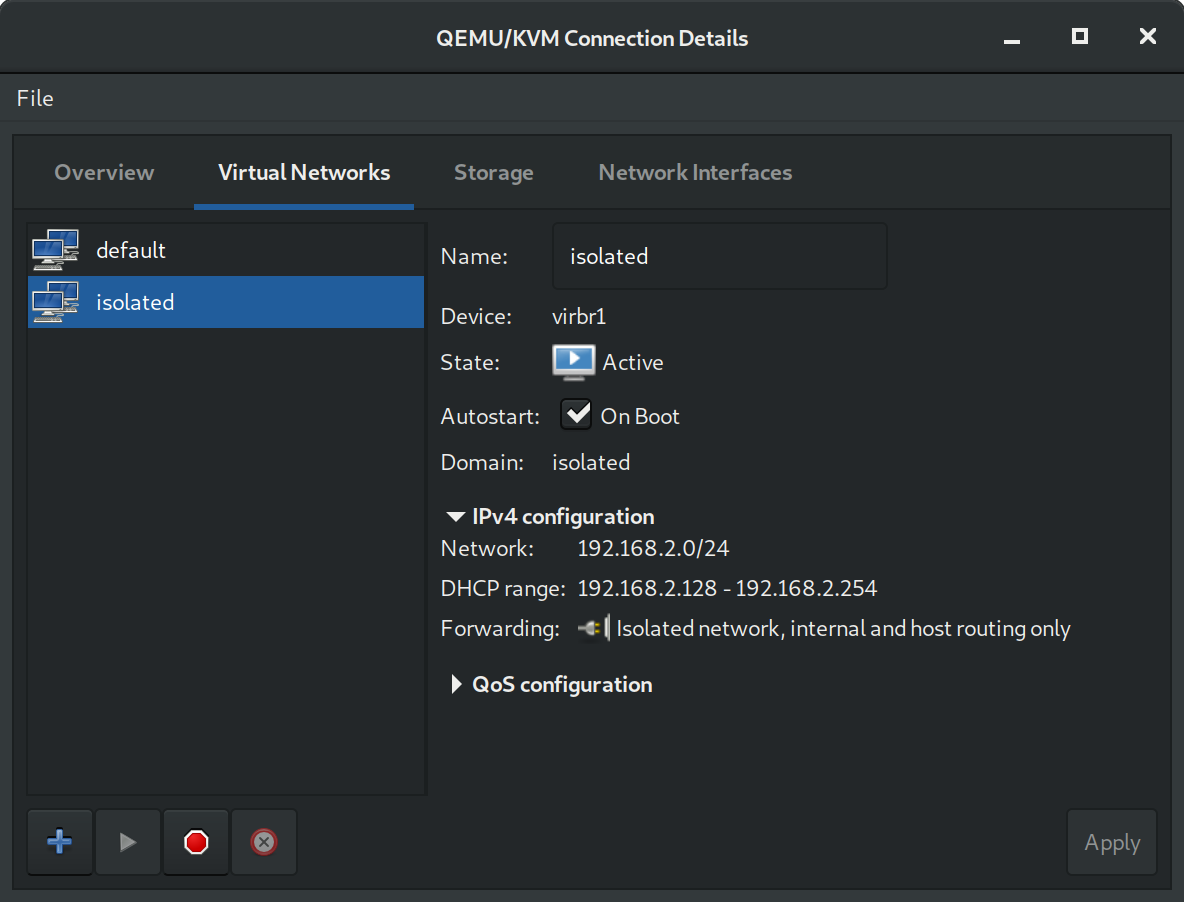

Виртуалка в KVM. У неё 2 сетевых интерфейса:

1) Host device enp3s0: macvtap source mode: VEPA device model: virtio — это бридж в домашнюю сетку, через него виртуалка видит мою домашнюю сетку и домашний роутер, ходит в интернет, видит пачку dlna устройств домашних

2) Virtual network 'isolated': isolated network, internal and host routing only, virtio — это "host only"- с него виртуалка получает адрес 192.168.2.140 и в нём видит хост как 192.168.2.1. Хост видит виртуалку под 192.168.2.140, ходить к ней в шаренные папки и изменять там файлы (а виртуалка- к хосту в ssh и шары upnp).

У виртуалки внутри видно 3 сетки: указанные 2 интерфейса и интерфейс VPN. Для начала я пытаюсь поменять ролями на 'isolated': чтобы виртуалка выступала в роли NAT, а хост- в роли клиента. Но такой запрос в гугл выдаёт не то, что мне надо.

| Guest | |

| |

| Isolated network | |

| |